Pesquisar na Comunidade

Mostrando resultados para as tags ''proteção''.

Encontrado 6 registros

-

[Linux] Proteção contra DDOS usando Módulo Dos_Evasive do Apache

Ataques DoS (Denial of Service) e DDoS (Distributed DoS) De acordo com a definição do CERT (Computer Emergency Response Team), os ataques DoS (Denial of Service), também denominados Ataques de Negação de Serviços, consistem em tentativas de impedir usuários legítimos de utilizarem um determinado serviço de um computador. Para isso, são usadas técnicas que podem: sobrecarregar uma rede a tal ponto em que os verdadeiros usuários dela não consigam usá-la; derrubar uma conexão entre dois ou mais computadores; fazer tantas requisições a um site até que este não consiga mais ser acessado; negar acesso a um sistema ou a determinados usuários. Os ataques do tipo DoS mais comuns podem ser feitos devido a algumas características do protocolo TCP/IP (Transmission Control Protocol / Internet Protocol), sendo possível ocorrer em qualquer computador que o utilize. Uma das formas de ataque mais conhecidas é a SYN Flooding, onde um computador tenta estabelecer uma conexão com um servidor através de um sinal do TCP conhecido por SYN (Synchronize). Se o servidor atender o pedido de conexão, enviará ao computador solicitante um sinal chamado ACK (Acknowledgement). O problema é que em ataques desse tipo, o servidor não consegue responder a todas as solicitações e então passa a recusar novos pedidos. Outra forma de ataque comum é o UPD Packet Storm, onde um computador faz solicitações constantes para que uma máquina remota envie pacotes de respostas ao solicitante. A máquina fica tão sobrecarregada que não consegue executar suas funções. Ataques DDoS O DDoS, sigla para Distributed Denial of Service, é um ataque DoS ampliado, ou seja, que utiliza até milhares de computadores para atacar uma determinada máquina. Esse é um dos tipos mais eficazes de ataques e já prejudicou sites conhecidos, tais como os da CNN, Amazon, Yahoo, Microsoft e eBay. Para que os ataques do tipo DDoS sejam bem-sucedidos, é necessário que se tenha um número grande de computadores para fazerem parte do ataque. Uma das melhores formas encontradas para se ter tantas máquinas, foi inserir programas de ataque DDoS em vírus ou em softwares maliciosos. Em um primeiro momento, os hackers que criavam ataques DDoS tentavam "escravizar" computadores que agiam como servidores na internet. Com o aumento na velocidade de acesso à internet, passou-se a existir interesse nos computadores dos usuários comuns com acesso banda larga, já que estes representam um número muito grande de máquinas na internet. Para atingir a massa, isto é, a enorme quantidade de computadores conectados à internet, vírus foram e são criados com a intenção de disseminar pequenos programas para ataques DoS. Assim, quando um vírus com tal poder contamina um computador, este fica disponível para fazer parte de um ataque DoS e o usuário dificilmente fica sabendo que sua máquina está sendo utilizado para tais fins. Como a quantidade de computadores que participam do ataque é grande, é praticamente impossível saber exatamente qual é a máquina principal do ataque. Quando o computador de um internauta comum é infectado com um vírus com funções para ataques DoS, este computador passa a ser chamado de zumbi. Após a contaminação, os zumbis entram em contato com máquinas chamadas de mestres, que por sua vez recebem orientações (quando, em qual site/computador, tipo de ataque, entre outros) de um computador chamado atacante. Após receberem as ordens, os computadores mestres as repassam aos computadores zumbis, que efetivamente executam o ataque. Um computador mestre pode ter sob sua responsabilidade até milhares de computadores. Repare que nestes casos, as tarefas de ataque DoS são distribuídas a um "exército" de máquinas escravizadas. Daí é que surgiu o nome Distributed Denial of Service. Impedindo e detectando ataques DoS Apesar de não existir nenhum meio que consiga impedir totalmente um ataque DoS, é possível detectar a presença de ataques ou de computadores (zumbis) de uma rede que estão participando de um DDoS. Para isso, basta observar se está havendo mais tráfego do que o normal (principalmente em casos de sites, seja ele um menos conhecido, como o InfoWester, seja ele um muito utilizado, como o Google), se há pacotes TCP e UDP que não fazem parte da rede ou se há pacotes com tamanho acima do normal. Outra dica importante é utilizar softwares de IDS (Intrusion Detection System - Sistema de Identificação de Intrusos). Para prevenção, uma das melhores armas é verificar as atualizações de segurança dos sistemas operacionais e softwares utilizados pelos computadores. Muitos vírus aproveitam de vulnerabilidades para efetuar contaminações. Também é importante filtrar certos tipos de pacotes na rede e desativar serviços que não são usados. Fonte: http://www.infoweste...m/col091004.php Primeiramente use um servidor LINUX Dicas para se dificultar a ação de Ddos A equipe de segurança da LinuxSvr.Net tem algumas dicas aos clientes sel-managed. Utilize o Módulo Dos_Evasive (Apache) É importante saber que bloquear um ataque Ddos usando software é possível em apenas 20% dos casos, e que é necessário perícia e conhecimento técnico avançado para isso. Para saber mais: Atualizado 2023. Utilize o Módulo Dos_Evasive (Apache)

-

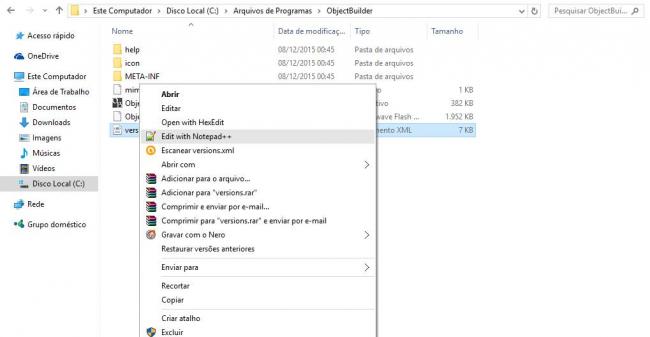

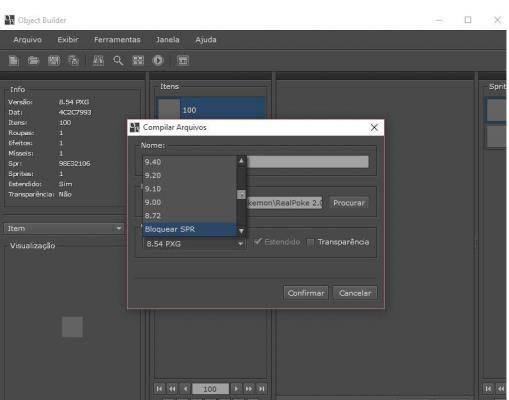

Como Proteger Suas Sprite

Creditos Object Build Por Ter criado Programa ABRA PASTA Object Builder Abaixe Notepad++ https://notepad-plus-plus.org/ MODIFIQUE A Dat e Spr Por Um Numero gigante Para Que object Build Bug E Aparessa Signitude 0 ASSIM ELES NAO CONSEGUIRAO Abrir com object Buid So Voce Porque so voce tem o codigo Depois Que Salva O Arquivo Abra Object Build Vai Em Arquivo e COPILAR COMO PROCURE OQUE VOCE EDITOU FINALIZER CONFIRMANDO PRONTO

-

Lucky Guard - [ANTI NUKER]

Boa noite pessoal do TibiaKing, Hoje estarei compartilhando uma ferramenta que poderá ajudar quem ainda cria servidores em Windows e está sofrendo alguns ataques (nukes). Bom, o nome da ferramente é Lucky Guard. Ela é bem simples de ser usada, segue os procedimentos. 1- Ao abrir o arquivo irá solicitar uma senha > luckyguard 2- Com o anti-nuker aberto, selecione as portas que deseja monitorar 3- Clique em start para começar o monitoramento 4- Para ver os ataques bloqueados clique na aba LOGS Segue algumas imagens do anti-nuker. Download: Link Scan: Link

-

HOSPEDAGEM BOX U

BOX U EMPRESA DE HOSTING *REGISTRADA E COM CNPJ SITE: WWW.BOXU.COM.BR 1. INTRODUÇÃO 2. PROTEÇÃO 3. FACILIDADE 4. DIFERENCIAL 5. A EMPRESA 6. PAINEL DE CONTROLE 7. SUPORTE 8. PLANOS 8.1. VPS 8.2. DDoS 9. PROMOÇÃO 10. CONTATO1. INTRODUÇÃO Olá pessoal, venho hoje aqui falar sobre a Box U, empresa de hosting com serviços impecáveis, e com os preços mais acessíveis do mercado, vamos conhecer então?Diversas empresas no mercado que vendem serviços de hospedagem abusam dos seus usuários, de forma que pegam todo o conteúdo destes para revender, sem nem pedir permissão, na Box U nós não fazemos isso, nós só mexemos na sua máquina se abrir um ticket e estiver precisando de suporte, e nem assim mexemos no seu conteúdo, apenas resolvemos seu problema.2. PROTEÇÃO Proteção contra Ataques DDoS (comum) inclusa em todos os serviços. Contando com a proteção de 2 FireWalls, sendo eles: Tilera TMS + Arbor Peakflow, e de acordo com a necessidade do cliente, pode acrescentar adicionais. Todos os servidores VPS podem ser monitorados pelo painel de controle do serviço contratado, nele é possível ver diversas estatísticas como o uso do CPU e da Memória RAM, além de poder executar comandos, desligar, ligar e reiniciar a máquina, além de outras funções.3. FACILIDADE Basta selecionar o serviço e pagar a fatura, e assim que o pagamento for confirmado, instalaremos seu serviço. A qualquer momento é permitido fazer o upgrade do seu plano, ou então cancelar o serviço, tudo isso pelo painel de controle do usuário, através de nosso site.4. DIFERENCIAL A maioria das empresas de hospedagem, não conta com um painel de administração individual da máquina com acesso para o cliente, assim o cliente depende da empresa ou então dos comandos SSH para realizar os operações necessárias, nós, da Box U, oferecemos um painel que da ao cliente total liberdade para controlar sua máquina, com acesso total, sem precisar contatar nossa equipe. Outro diferencial é a presença da nossa equipe nas soluções para seus servidores, damos suporte total na configuração e modificação de nossos serviços, pensando no melhor para nossos clientes.5. A EMPRESA A Box U é uma empresa registrada, diferente da maior parte das empresas de hosting do mercado, portanto, temos que cumprir rigidamente as leis, como por exemplo o CDC (Código de Defesa do Consumidor), não violaremos nenhum direito dos nossos clientes, pelo contrários, oferecemos mais para os nossos clientes do que o CDC prevê, portanto, somos uma empresa idônea, cumprimos os termos previstos e não abusamos da confiança de nossos clientes.6. PAINEL DE CONTROLE Contamos com um painel de controle diferenciado para os nossos serviços de hospedagem VPS, no qual nossos usuários podem: visualizar o sistema operacional, parar/iniciar/reiniciar/desligar a máquina, ver seu status, endereço de ip e hostname, além de trocar a senha, ver os ips adicionais, configurar a vps, utilizar o terminal SSH e VNC, reinstalar o sistema operacional, utilizar modo de recuperação, executar receitas pré configuradas, ver os registros do status, adicionar registros, utilizar o auto-desligamento, ver as tarefas e serviços que estão no servidor e monitorar os dados do servidor, como por exemplo a utilização do CPU, da memória RAM, da banda larga e do disco rígido, além de outras informações, funções e utilidades.7. SUPORTE Contamos com uma equipe experiente que fica 24h online para auxiliar nossos clientes através do chat ou então da central de suporte, com o intuito de ajudar nossos clientes na resolução de problemas técnicos relacionados aos seus servidores, independente da finalidade do mesmo. Nenhuma taxa é cobrada pra reiniciar ou reinstalar o sistema operacional do seu serviço, e pode fazer isso quantas vezes quiser, de forma fácil, pelo painel de controle.8. PLANOS8.1. VPSNossos Servidores VPS contam com um painel de controle de ponta, com diversas funções, dando permissão total para os clientes e ativação instantânea após o confirmamento do pagamento (120 segundos)Planos VPS à partir de R$65,00Trafego IlimitadoPainel de ControleOpenVPNPuro SSD2 GB RAM1 GB de redeLocalizado no CanadáPlanos de Backup8.2. DDoSNossas proteções DDoS contam com a tecnologia mais moderna do mercado, com os melhores benefícios para os clientes e condições flexíveis, e com ativação rápida.Planos DDoS à partir de R$100,00Volume de banda: 25GBBurst: 500Gbps / 500MppsGarantido: 100Gbps / 500MppsLocalizado nos Estados Unidos9. PROMOÇÃO Criamos uma promoção para inaugurar a empresa e satisfazer nossos novos clientes, através dessa promoção, qualquer novo cliente ganha 10% de desconto em qualquer serviço fechado conosco, válido apenas para o primeiro mês.Código da promoção: 1MES2016BOXU*Válida até: 07/04/201610. CONTATO O site consta com um chat em tempo real, no qual os clientes podem conversar com nossos operadores instantaneamente, basta acessar www.boxu.com.br. Além do chat, os clientes podem entrar em contato com a central do suporte pré-vendas, através da central do cliente no Painel de Controle do Usuário. Ou então, se preferir, contatar-nos via e-mail, no endereço [email protected].

-

[Duvida] Identificar cliente protegido

Olá. Estou com várias dúvidas, tentei procurar por resposta no google.com entretanto não encontrei. Então decidi postar. Vamos lá: Estou jogando em um servidor e ele possui um sistema anti-bot que consiste em detectar se existe uma dll injetada. Porém o próprio cliente do servidor possui uma dll injetada para alguns sistemas. Então creio que não seja qualquer dll injetada e sim "A dll injetada", no caso o elfbot.dll ou elfload.dll. Como eu posso confirmar essa teoria? Algum método para interpretar e identificar o cliente? O que eu já fiz: - Já usei um unpacker e funcionou ao nível de eu possuir os arquivos (.spr , .dat , .pic e a .dll do servidor ). Infelizmente essa dll ela está em uma linguagem diferente da .NET. E não consigo usar um descompilador. - Tentei indentificar comandos similares com o Hex / Ollydbg... Sem sucesso. *Ps: Se minha teoria estiver correta, ficará tudo mais simples, pois só será necessário renomear as .dlls do elfbot fora e por dentro com o HexEditor, correto? Agradeço desde já, Aluccard.

- Kiwi Guard DDos